Aux États-Unis et en Europe, les performances des équipements RFID ne sont pas le seul critère d'évaluation. Les acheteurs exigent la traçabilité, la protection anti-clonage et la conformité aux réglementations sur la protection des données, telles que le RGPD. Pour les détaillants, les organisateurs d'événements et les gestionnaires d'actifs industriels, la véritable limite de sécurité ne réside pas dans la plateforme logicielle. Elle est définie par la puce choisie, les matériaux utilisés et les méthodes de fabrication et d'encodage des produits par le fournisseur.

Voici comment les décisions prises au niveau du matériel protègent directement vos actifs et vos données.

Le bouclier de silicium : la sécurité au niveau de la puce commence par l’UID

La sécurité RFID commence au niveau de la puce. Des normes telles que :

• ISO/IEC 14443 (cartes et bracelets sans contact)

• ISO/IEC 18000-6C / EPC Gen2 (étiquettes RFID UHF)

définir non seulement les protocoles de communication, mais aussi la manière dont les fonctions de sécurité sont implémentées dans le silicium.

Ce que nous implémentons au niveau de la puce :

1) Identifiant unique verrouillé en usine (UID)

Chaque puce contient un UID non réinscriptible. Cela crée une identité matérielle qui ne peut être dupliquée par un encodage standard.

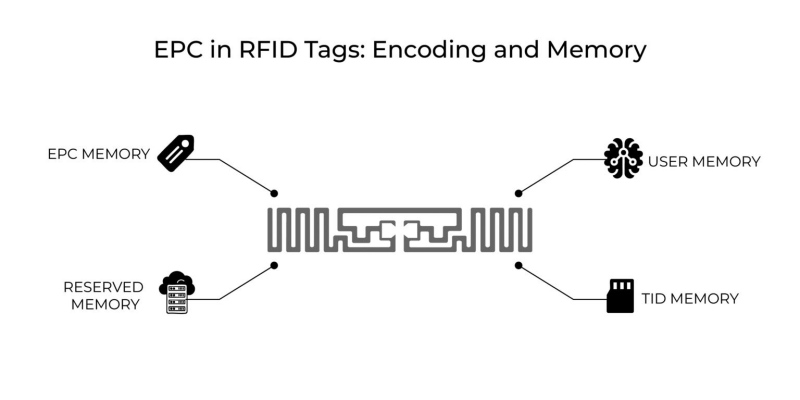

2) Segmentation de la mémoire et protection par mot de passe

Nous configurons les puces avec :

• Mots de passe d'accès (contrôle de lecture/écriture)

• Suppression définitive des mots de passe

• Banques de mémoire verrouillées (EPC, TID, mémoire utilisateur)

Cela garantit que les lecteurs non autorisés ne peuvent ni écraser ni extraire de données sensibles.

3) Caractéristiques anti-clonage (dépendantes de la puce)

Les circuits intégrés avancés (par exemple, de NXP ou Impinj) prennent en charge :

• Authentification cryptographique

• Identifiants aléatoires (pour les cas d’utilisation sensibles à la confidentialité)

Vos étiquettes ne se contentent pas de transmettre des données ; elles contrôlent qui est autorisé à y accéder.

Intégrité physique pour la protection des actifs

La sécurité ne s'arrête pas à la puce. La structure physique des produits RFID joue un rôle direct dans la prévention de toute falsification et réutilisation non autorisée.

Bracelets RFID (Contrôle d'accès et d'événements)

Nous concevons des bracelets dotés de mécanismes de verrouillage à usage unique :

• Systèmes de fermeture à sens unique qui ne peuvent être rouverts sans dommage

• Des structures fragiles qui indiquent visiblement une tentative de sabotage

Une fois appliquée, l'identifiant reste lié à un seul utilisateur. Cela empêche son partage ou sa revente.

Cartes RFID (Vente au détail et adhésion)

Pour les cartes conformes à la norme ISO/IEC 14443 :

• Des structures multicouches en PVC/PET protègent l'antenne et la puce intégrées.

• La stratification résiste aux tentatives de délamination utilisées pour accéder aux composants internes

• Des couches de blindage optionnelles peuvent être ajoutées pour bloquer les analyses non autorisées.

Vos données restent physiquement protégées, même en cas de stress ou d'utilisation abusive.

Étiquettes RFID inviolables (Suivi des actifs)

Pour les applications industrielles et logistiques :

• Les substrats fragiles interrompent la continuité de l'antenne lorsqu'ils sont retirés.

• Les adhésifs destructeurs empêchent un transfert propre

• Les motifs ou résidus VOID constituent une preuve visible de falsification

Si quelqu'un tente de retirer l'étiquette, celle-ci cesse de fonctionner.

Services de fabrication et d'encodage sécurisés

La sécurité du matériel est compromise dès lors que l'encodage est mal géré. C'est pourquoi nous considérons le traitement des données en production comme un processus contrôlé.

Notre flux de travail d'encodage :

1) Transfert de données chiffrées

Les données client sont transmises via des canaux sécurisés. Nous n'acceptons pas les fichiers non sécurisés pour l'encodage.

2) Minimisation et masquage des données

Nous ne traitons que les champs obligatoires. Les données sensibles sont segmentées et masquées lorsque cela est possible.

3) Environnement d'encodage contrôlé

• Stations d'encodage dédiées (aucune exposition au réseau ouvert)

• Opérateurs à accès restreint

• Traçabilité au niveau du lot pour chaque produit codé

4) Vérification avant expédition

Nous vérifions la correspondance entre les données UID, l'état du verrouillage et la précision de l'encodage avant la livraison.

Nous effectuons l'encodage en usine afin que vos produits arrivent prêts à être déployés, sans exposer vos données aux risques liés aux tiers.

Se conformer au RGPD grâce aux fonctionnalités matérielles

La conformité au RGPD est souvent abordée au niveau logiciel, mais les capacités matérielles soutiennent directement les stratégies de conformité.

Principales fonctions de confidentialité prises en charge par le matériel :

1) Ordre de destruction (étiquettes UHF)

Conforme à la norme ISO/IEC 18000-6C, cette fonctionnalité permet la désactivation permanente d'une étiquette à l'aide d'un mot de passe sécurisé.

Cas d'utilisation :

Désactivez les étiquettes de vente au point de vente pour empêcher le suivi après l'achat.

2) Modes de confidentialité / intraçables (dépendants de la puce)

Certaines puces prennent en charge :

• Masquage des données EPC

• Limiter les réponses aux lecteurs authentifiés

Cela réduit le risque de suivi non autorisé dans les lieux publics.

3) Matériaux de blindage

Nous proposons des couches de blocage RF optionnelles pour les cartes et les pochettes :

• Empêcher les analyses involontaires lorsque l'appareil n'est pas utilisé.

• Ajouter une couche supplémentaire de confidentialité contrôlée par l'utilisateur

4) Conception de la plage de lecture contrôlée

En ajustant la taille et la sensibilité de l'antenne, nous pouvons :

• Limiter la distance de lecture

• Réduire les balayages à longue portée non intentionnels

Le RGPD ne concerne pas seulement le traitement des données, mais aussi la prévention de leur exposition, à commencer par le matériel.

Un guide pratique des spécifications pour les acheteurs

Lors de l'examen des produits RFID, la plupart des fiches techniques se ressemblent. Concentrez-vous sur les paramètres de sécurité suivants :

Catégorie | Que vérifier | Pourquoi c'est important |

Type de puce | NXP / Impinj / équivalent | Détermine les fonctions de sécurité disponibles |

UID | Verrouillé en usine / non réinscriptible | Empêche le clonage d'identité |

Verrouillage de mémoire | Pris en charge (EPC / Utilisateur / TID) | Protège les données stockées |

Mots de passe | Mots de passe d'accès et de suppression disponibles | Contrôles de lecture/écriture et de désactivation |

Conception anti-effraction | Fragile / destructible / à usage unique | Empêche la réutilisation physique |

Service d'encodage | Sécurisé, en interne | Réduit les risques de fuite de données |

Conformité | ISO/IEC 14443 ou 18000-6C | Garantit l'interopérabilité et la conformité aux normes |

Fonctionnalités de confidentialité | Tuer / Indétectable / Protection | Conforme au RGPD |

Note finale

La sécurité n'est pas une option supplémentaire. Elle est intégrée au matériel dès sa conception.

Nous fabriquons des étiquettes, des cartes et des bracelets RFID avec une protection au niveau de la puce, des structures inviolables et des processus d'encodage contrôlés — votre déploiement est donc sécurisé avant même sa mise en service.

Si votre application implique la gestion de données clients, le contrôle d'accès ou la manipulation d'actifs de grande valeur, le choix de votre matériel n'est pas qu'une simple décision d'achat. Il s'agit d'une mesure de maîtrise des risques.

Chattez maintenant

Numériser vers Wechat :

Numériser vers WhatsApp :